All’inizio di quest’anno, Bandai Namco ha messo offline i server per tutti e tre i giochi di Dark Souls su PC per esaminare un exploit che essenzialmente ha reso il gioco una bomba a orologeria per i giocatori, in cui gli hacker potevano facilmente prendere il controllo del PC di un giocatore.

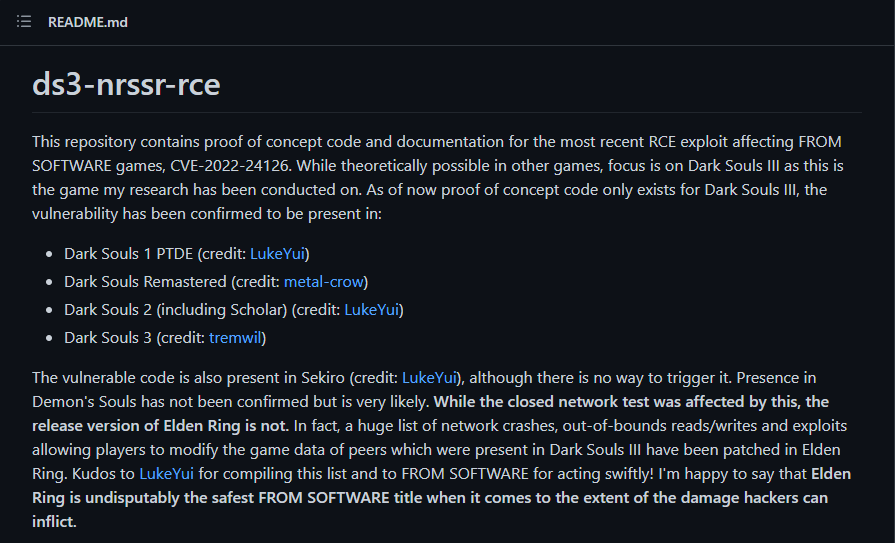

Quando la community ha scoperto l’exploit e lo ha reso pubblico, la suddetta casa di sviluppo ha rimosso i server del PC per correggere l’esperienza online. Due mesi dopo, con il server per il gioco ancora inattivo, una delle persone che ha scoperto l’exploit ha rivelato pubblicamente ulteriori informazioni su come funziona l’RCE, ovvero, esecuzione di codice remoto, dopo che Bandai Namco ha rilasciato una dichiarazione in cui affermava che l’avrebbero risolto. La divulgazione, che è stata condivisa tramite Github, contiene documentazione dettagliata in merito all’exploit e, secondo la descrizione, la vulnerabilità è disponibile in tutte le versioni rilasciate dei giochi Dark Souls su PC.

Presumibilmente, la vulnerabilità è disponibile su Sekiro Shadows Die Twice, ma non c’è modo di attivarla. Parlando con VGC, hanno detto che LukeYui, lo sviluppatore del software anti-cheat del titolo creato dai fan Blue Sentinels, ha inviato a FromSoftware la documentazione con i dettagli sugli exploit multipli nei giochi della serie, ed in realtà li ha corretti tutti in Elden Ring, tuttavia, sottolineano anche che l’implementazione di Easy Anti Cheat nel gioco è difettosa e può essere aggirata in vari modi. Hanno affermato:

“Anche se i semplici bypass vengono corretti, richiederebbe una rielaborazione completa per utilizzare correttamente tutte le funzionalità di EAC, necessaria per essere efficace.“

Al momento i server per i giochi di Dark Souls su PC sono ancora inattivi, quindi si spera che FromSoftware e Bandai Namco trovino un modo per risolvere presto questi problemi.